È noto agli utenti GNU / Linux che esiste una probabilità significativamente inferiore di essere infettati da malware durante l'esecuzione di GNU / Linux rispetto a quando si utilizza Microsoft Windows; tuttavia, sarebbe sbagliato affermare che esiste una probabilità zero piatta. Il malware esiste, anche se le probabilità di inciampare su di esso sono basse.

Stimerei che probabilmente il 95% degli utenti desktop GNU / Linux non usa alcun tipo di software antivirus, e in generale sarebbe molto probabilmente sicuro farlo ... Tuttavia, se sei il tipo che sbaglia di più sul lato di cautela, potresti voler sapere come installare qualcosa per facilitare la tua mente in questo senso.

ClamAV è un'applicazione antivirus e malware open source per GNU / Linux e altri sistemi tra cui BSD, Solaris e persino Microsoft Windows. La maggior parte degli amministratori di server ti dirà che eseguono ClamAV sui loro computer di produzione; quindi perché non eseguirlo anche sulla tua macchina di casa?

Installazione di ClamAV e Clamtk

A seconda del tipo di sistema operativo scelto, puoi installare questi pacchetti in un paio di modi diversi. In questo articolo fornirò esempi su come installarli tramite sistemi basati su Debian / Ubuntu, nonché su sistemi basati su Arch; se stai eseguendo una distro al di fuori di questa gamma di scelte, potresti dover modificare i comandi che useremo per i comandi specifici del gestore pacchetti o utilizzare il gestore pacchetti GUI se ne hai uno.

Se preferisci compilare dal sorgente, puoi scaricare ClamAV dalla loro homepage qui. Ci sono anche istruzioni per altre distro come Gentoo, Fedora e OpenSUSE, oltre a Solaris, BSD e MacOSX.

Se stai eseguendo una distro basata su Debian / Ubuntu:

- sudo apt installa clamav clamtk

Se stai eseguendo una distribuzione basata su Arch:

- sudo pacman -S clamav clamtk

Impostare ClamAV per le scansioni quotidiane e mantenere aggiornate le definizioni dei virus

Le prime cose che vogliamo fare sono assicurarsi che sia ClamAV che il servizio di aggiornamento freshclam siano avviati, si avvieranno automaticamente.

- sudo systemctl abilita --now freshclamd

- sudo systemctl abilita --now clamd

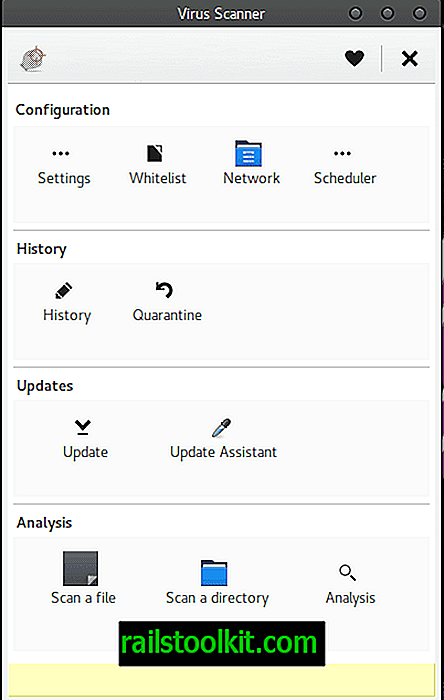

Una volta fatto ciò, vogliamo aprire Clamtk che di solito si trova nel menu Accessori del tuo kicker delle applicazioni.

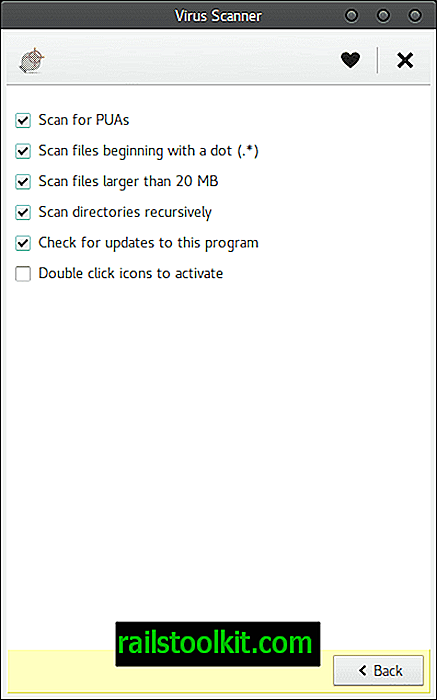

Da qui, fai clic su Impostazioni e seleziona tutte le caselle tranne l'ultima.

Successivamente, vogliamo andare all'Assistente aggiornamento e selezionare "Vorrei aggiornare le firme da solo."

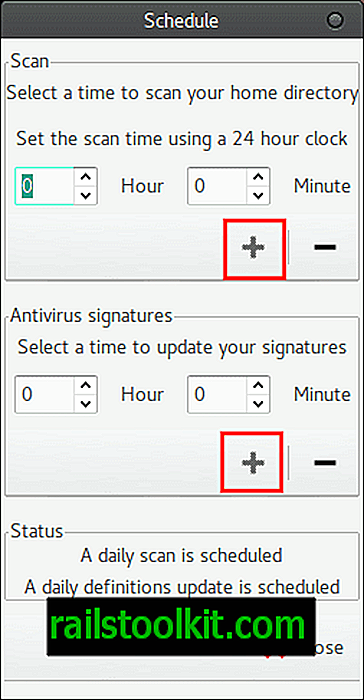

Fai clic su Applica, quindi torna alla schermata principale di Clamtk e seleziona "Scheduler".

Da qui, imposta l'ora in cui desideri scansionare automaticamente il tuo PC e l'ora in cui desideri aggiornare le definizioni ogni giorno, quindi fai clic sul simbolo + per ciascuna per abilitare l'impostazione. La tua finestra dovrebbe dire "È pianificata una scansione giornaliera" e "è pianificato un aggiornamento giornaliero delle definizioni".

Da qui possiamo tornare di nuovo alla finestra principale, fare clic su "aggiorna" e fare clic sul pulsante "OK" per aggiornare manualmente il database una volta solo per iniziare le cose.

Infine, torna al menu principale e seleziona "Scansiona una directory". A questo punto consiglierei di scansionare l'intero filesystem, ma potresti semplicemente scansionare la tua home directory poiché la stragrande maggioranza di tutto ciò che hai scaricato o salvato è probabilmente lì. Lascio a te quella decisione. Una volta eseguita la scansione, il resto è abbastanza semplice e il gioco è fatto! In bocca al lupo!

Parole di chiusura

Una nota speciale: ClamAV è sensibile. MOLTO sensibile a volte ... Alla mia scansione iniziale, mi è stato detto che avevo oltre 177 potenziali minacce. Quando ho sfogliato l'elenco, ho visto che circa il 60% delle "minacce" non erano altro che file di cache di Firefox (che ripulisco spesso comunque) che venivano erroneamente etichettati come un enorme e grosso virus Linux che ESISTE, ma a meno che Ghacks, google, o i siti web office365 me lo hanno consegnato; allora era un falso positivo (che era, tanto per essere molto chiaro, falso positivo).

Molti degli altri falsi positivi facevano semplicemente parte della suite di software LibreOffice, essendo etichettati come un exploit HTML vecchio di ANNI. Attraverso una ricerca molto rapida, ho scoperto che questo era di nuovo un falso positivo.

Detto questo; non dare per scontato che solo perché ti è stato detto che hai dei bug, significa che hai dei bug. Fai le tue ricerche; e utilizzare lo strumento di analisi integrato in Clamtk che prenderà i tuoi risultati e cercherà ciò che ALTRI scanner di virus hanno detto su di loro ... Se tornano tutti vuoti / puliti, sai che probabilmente stai bene. Per quanto i falsi positivi siano una seccatura, almeno ci sta provando, vero? Preferirei che fosse troppo sensibile, piuttosto che non abbastanza sensibile!